ESET, compañía líder en detección proactiva de amenazas, identificó una nueva estafa que utiliza sitios promocionados como fragmentos destacados en Google para direccionar a usuarios a una campaña de Ingeniería Social (técnicas utilizadas para engañar a un usuario a través de una acción o conducta social) prometiendo un teléfono Samsung S8 Plus a un dólar por completar una encuesta, con el objetivo de robar datos crediticios de sus víctimas.

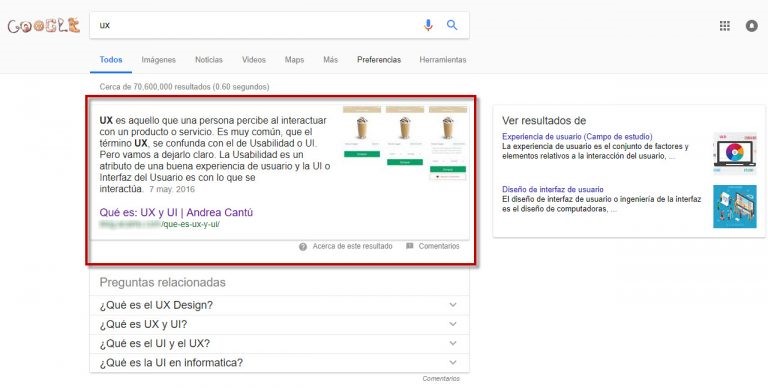

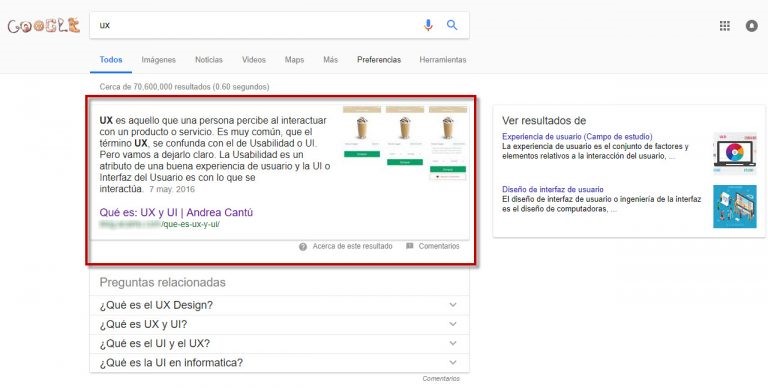

Cuando un usuario formula una pregunta como búsqueda en Google, la respuesta suele mostrarse en un bloque destacado como primer resultado, de forma que el usuario puede leer la respuesta a su pregunta sin necesidad de ingresar al sitio. Esto es un fragmento destacado o también conocido por su término en inglés “featured snippets”. Estos fragmentos son seleccionados de forma automática, mediante un algoritmo que determina si es probable que la respuesta a la pregunta del usuario se encuentre en un determinado sitio web.

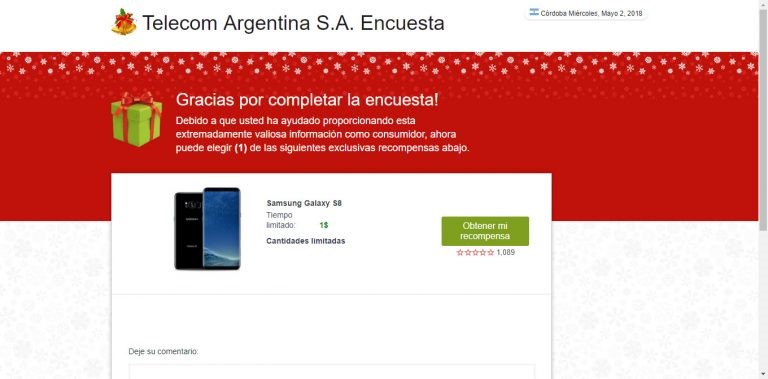

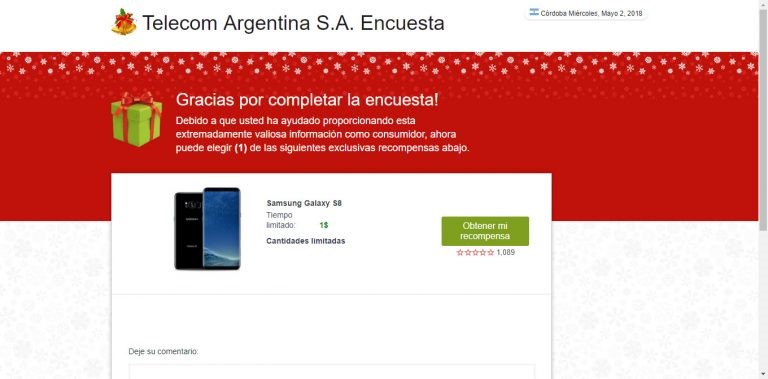

En este caso, desde el Laboratorio de Investigación de ESET Latinoamérica, se identificó que al buscar el término “ux” en Google, un fragmento destacado redireccionaba a los usuarios a sitios maliciosos donde se incitaba al usuario a completar una encuesta para poder obtener un beneficio; en este caso, un teléfono Samsung S8 Plus por un dólar. Diferentes formatos de encuestas se desplegaban a los usuarios, mostrando las mismas páginas tanto para computadores como teléfonos y tabletas inteligentes y, tras concretar la encuesta, el usuario siempre resultaba beneficiado.

Luego de completar la encuesta, la víctima es redirigida a un sitio con HTTPS que le solicitará ciertos datos personales para poder proseguir en su camino a ganar un smartphone. Otro dato de interés es que existen 75 dominios asociados al certificado de este sitio fraudulento, listados como nombres alternativos de la entidad receptora. Al navegar estos dominios, ESET detectó numerosos sitios de estafas disfrazados de páginas para obtener películas gratuitas, sitios pornográficos y otras estafas similares.

También cabe destacar que el dominio fue dado de alta los últimos días de abril y rápidamente la estafa alcanzó posicionarse entre fragmentos destacados de Google a principios de mayo destacando la velocidad con la que estas estafas aparecen y desaparecen del radar.

Luego del robo de datos personales, la estafa concluye con la compra ficticia del teléfono inteligente por el monto de un dólar. En esta instancia final, el atacante solicitará datos de la tarjeta de crédito de la víctima.

“Como venimos advirtiendo, los cibercriminales utilizan certificados de seguridad HTTPS para confundir a los usuarios y ganar su confianza. La utilización de estos certificados junto al uso de ataques homográficos y otras técnicas de Ingeniería Social hacen que hoy en día ya no sea suficiente fiarse de la presencia del protocolo HTTPS en un sitio como mecanismo de seguridad. Existe un conjunto de buenas prácticas para minimizar el riesgo de ser víctimas de estafas en línea. Debemos siempre cuidar que tanto nuestro equipo de trabajo como la conexión que estamos utilizando cuenten con mecanismos de protección necesarios.”, comentó

Denise Giusto Bilic, Especialista en Seguridad Informática de ESET Latinoamérica.

A continuación, desde el Laboratorio de Investigación de ESET Latinoamérica, se detallan algunos consejos que colaboran a salvaguardar la información mientras se navega en línea:

1. Si se enviará información confidencial, verificar si la conexión es cifrada mediante HTTPS –lo que puede usualmente observarse como un candado verde donde se encuentra la URL– y que el certificado de seguridad utilizado sea emitido por una autoridad confiable para el dominio de la entidad a la que intentas acceder.

2. Chequear que los perfiles en redes sociales que dicen ser de empresas o figuras de autoridad han sido verificados como cuentas oficiales.

3. Cancelar cualquier descarga de archivos que se inicie de manera automática.

4. Evitar descargar y abrir o ejecutar archivos provenientes de fuentes no confiables.

5. Recordar siempre que ninguna institución –bancaria o de otro tipo– solicita información sensible a través de medios como la web, correo electrónico o redes sociales.

6. Tener cuidado con los mensajes que se reciban mediante correo electrónico o redes sociales y que incluyan enlaces acortados. Se aconseja evaluar la seguridad del sitio al que se ingresará antes de hacerlo.

7. Intentar siempre ingresar al sitio de una organización escribiendo la URL en la barra de direcciones y los resultados de buscadores como Google, ya que los primeros resultados no siempre son los genuinos debido a prácticas de black hat SEO.

8. Instalar una solución de seguridad integral provista por una organización con alta reputación y mantenerla siempre actualizada. Se recomienda seleccionar alguna aplicación que cuente con capacidades antimalware, cortafuegos y anti-phishing, como mínimo. Además, las soluciones de seguridad hoy en día poseen otras características como la capacidad de cifrar archivos, gestionar contraseñas, rastrear dispositivos robados o extraviados, y otras funciones que pueden proteger nuestra información no solo de códigos maliciosos, sino también de acceso malintencionado.

9. Mantener actualizado el sistema operativo, así como también todas las demás aplicaciones que sobre él corren.

10. Además, cuando se identifican estafas maliciosas que se propagan mediante fragmentos destacados, está la opción de denunciar el contenido como dañino. Para ello, se debe hacer clic en el enlace “Comentarios” y luego seleccionar una de las opciones que aparecerán a continuación. De este modo, permite estar protegidos al mismo tiempo que se evitamos que otro usuario caiga en la trampa de los cibercriminales.